Remote Desktop – Windows Firewall e DynDns – FollowMe

In questi giorni, con la presenza in rete del nuovo Dharma Ransomware è consigliabile “chiudere” la connessione in desktop remoto (anche su porte non standard, diversa dalla 3389) o almeno riservare la connessione ad un determinato IP (es. quello del nostro ufficio).

In questi giorni, con la presenza in rete del nuovo Dharma Ransomware è consigliabile “chiudere” la connessione in desktop remoto (anche su porte non standard, diversa dalla 3389) o almeno riservare la connessione ad un determinato IP (es. quello del nostro ufficio).

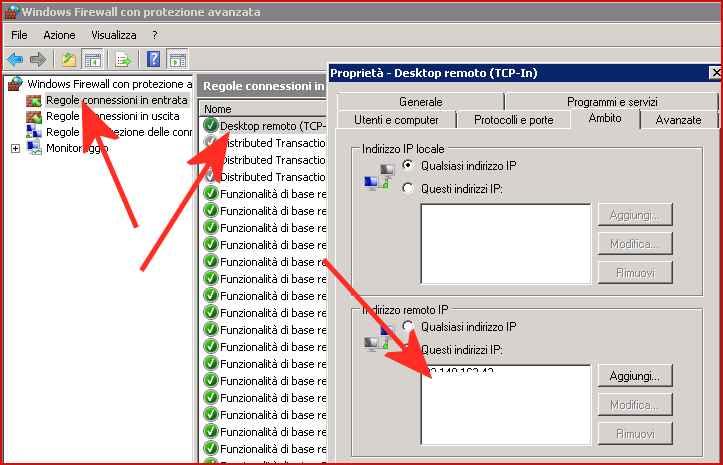

Possiamo utilizzare Windows Firewall, come da immagine-guida:

Ma come fare se la nostra connessiona ha un IP Dinamico e non Statico?

Il VBS allegato a questo articolo ci viene in soccorso.

Questo software deve essere modificato con i propri dati (es. eventuali ip fissi, il nome della regola in Windows Firewall ed il nostro indirizzo “Dynamic Dns”). Impostando questo script in “Operazioni Pianificate” (ogni 6 ore) sarà possibile aggiornare dinamicamente la regola del Windows Firewall in base al nostro Ip “risolto” tramite Nslookup.

Scarica SCRIPT : IP-to-DynDNS

Alcune informazioni nel dettaglio.

E’ necessario il nome della regola in Windows Firewall. Il nome cambia a seconda della lingua del sistema operativo. Potrebbe essere “Desktop remoto – Modalità utente (TCP-In)” oppure “Remote Desktop (TCP-In)”

La regola finale che viene creata, è simile a questa (esempio):

netsh advfirewall firewall set rule name=”Remote Desktop (TCP-In)” new remoteip=”192.168.1.1, 192.168.10.45″

Windows Firewall rule, Rdp Rule dynamic ip, Windows Firewall rule scope, dynamic ip rdp Rules, rules Firewal dynamic ip, Close rdp Firewall, Use dynamic ip access rdp

Connect

Connettiti con me su vari social media...